“想哭”勒索病毒肆虐 安全芯片成市场新宠

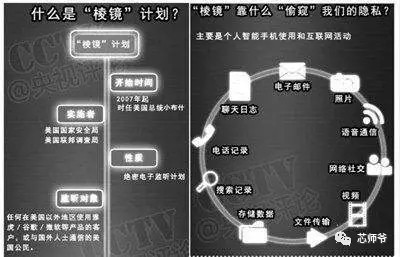

中国曾公布的《美国全球监听行动纪录》报告揭露了美国通过“棱镜”计划监听世界各国特别是中国的证据。实际上,除了该报告以及之前各国媒体曝光的美国国家安全局监听手段以外,还有后门植入芯片的窃密方式。

美国公司对外出售的一些服务器、程控交换机具备远程维护功能。也就是通过网络,由其母公司对服务器、交换机进行诊断和维护,而如果在这项功能中提前设置“被植入芯片的后门”,那意味着美国即便不与网络经营商签订协议,也可以任意复制服务器上的信息,或者通过这种方式监控重要用户信息。另外,“被植入芯片的后门”还可以通过计算机电源线窃取相关信息。

不过美国也自身难保,常常搬起石头砸自己的脚,亦不能避免其它国家芯片病毒对自己的攻击。

2003年,美国俄亥俄州核电厂控制网络的一台计算机芯片被“SQ L Server蠕虫”感染,其安全监控系统停机近5个小时;

2008年,在美国国家安全局一台发电机控制系统芯片受到攻击后被物理损坏。

2010年7月,德国专家发现世界上首个专门针对工业控制系统芯片的破坏性病毒,伊朗、印度尼西亚、印度和美国等国均遭到攻击。

另外,国内芯片也是隐患重重,最常见的就是BIOS病毒,它寄生在主板BIOS芯片里,BIOS是电脑基本输入输出系统,安装在计算机主板的芯片上,提供最底层的、最直接的硬件设置和控制。这是一个格式化硬盘也无法触及的高地,典型的BIOS病毒包括CIH、BMW(mebromi)和谍影。

1、CIH

1998年出现的CIH可以说是臭名昭著,它是首例破坏电脑硬件的病毒,从磁盘主引导区开始依次在磁盘中写入垃圾数据,直到磁盘数据被全部破坏为止。有些品牌的主板BIOS也会被CIH破坏。CIH最早是通过盗版光碟传播,在全世界范围造成了极大损失。

2、BMW

2011年,第一个真正意义上的BIOS rootkit在中国出现,这个病毒被360称为BMW(连环感染BIOS、MBR、Windows),赛门铁克对其命名为Mebromi。与CIH相比,BMW的危害更大,它会联网下载任意程序,不仅可以窃取或破坏硬盘数据,还可按照黑客指令实施盗号、远程控制肉鸡和篡改浏览器。

3、谍影

在CIH和BMW病毒之后,BIOS早已成为安全软件严防死守的重地,任何程序都无法随便去改写BIOS。于是,寄生在二手主板的谍影病毒出现了。谍影病毒被预先刷入主板中,再通过电脑配件网店销售,它的显著特征是会生成一个名为aaaabbbb的系统账号,任由黑客远程控制。

安全芯片成市场宠儿

“道高一尺,魔高一丈”,芯片病毒种类繁多,危害严重,导致越来越多的商家开始使用高成本、高技术的安全芯片,安全芯片一跃成市场新宠。

安全芯片就是可信任平台模块,是一个可独立进行密钥生成、加解密的装置,内部拥有独立的处理器和存储单元,安全芯片所起的作用相当于一个“保险柜”,最重要的密码数据都存储在安全芯片中,通过SMB系统管理总线与笔记本的主处理器和BIOS芯片进行通信,然后配合管理软件完成各种安全保护工作,而且根据安全芯片的原理,由于密码数据只能输出,而不能输入,这样加密和解密的运算在安全芯片内部完成,而只是将结果输出到上层,避免了密码被破解的机会。

安全芯片功能

安全芯片配合专用软件可以实现以下功能:

1、存储、管理密码功能

以往这些都是由BIOS做的,忘记了密码只要取下BIOS电池,给BIOS放电就清除密码了。如今这些密钥实际上是存储固化在芯片的存储单元中,即便是掉电其信息亦不会丢失。相比于BIOS管理密码,安全芯片的安全性要大为提高。

2、加密功能

安全芯片除了能进行传统的开机加密以及对硬盘进行加密外,还能对系统登录、应用软件登录进行加密。比如目前常用的MSN、QQ、网游以及网上银行的登录信息和密码,都可以通过TPM加密后再进行传输,这样就不用担心信息和密码被人窃取。

3、加密硬盘的任意分区功能

可以加密硬盘的任意一个分区,可以将一些重要文件放入该分区以策安全。

安全芯片支持国家密码管理局指定的对称密码算法、非对称密码算法和杂凑算法,同时支持国际通用其他密码算法它的特点;比如对称密码算法:SM1;非对称密码算法:SM2;杂凑算法及哈希算法:SM3。安全芯片集成了高速的安全加密算法和通讯接口,采用独有的数据流加解密处理机制,实现了对高速数据流同步加解密功能,在加解密速度上全面超越其它芯片。

安全芯片特性

·芯片防篡改设计,唯一序列号,可防止SEMA/DEMA、SPA/DPA、DFA和时序攻击;

·多种检测传感器:高压和低压传感器,频率传感器、滤波器、脉冲传感器、温度传感器等;

·具有传感器寿命测试功能,一旦芯片检测到非法探测,将启动内部的自毁功能;

·总线加密,具有金属屏蔽防护层,探测到外部攻击后内部数据自毁;

安全芯片分类

目前市面上的安全类芯片主要包括以下几种:

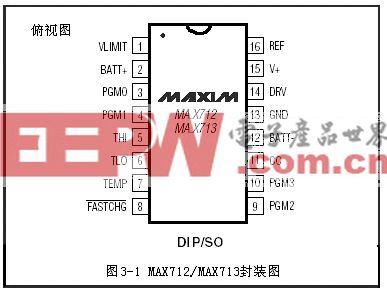

1、AT88SC系列逻辑加密卡

标准访问:对用户存储区的读写访问无任何限制;口令访问:对用户存储区的读写访问需要口令验证;认证访问:通过不同用户区所设定的口令检验才能访问用户数据区;加密验证访问:须先经过认证,认证成功后以某个数据为密钥再次认证,再重复一次认证访问。

2、G7010/G7015

将MCU通过两安全密钥和制作商编号计算所得序号与芯片计算的序号相比较,每次密钥可不同。

3、FS88x6系列芯片

把系统中重要的数据或代码放在FS88x6中;系统CPU将ESW和Digest根据设定的要求分批的送入FS88x6,FS88x6将根据对应的算法以及预存的密钥,对送进来的代码进行计算校验并反馈认证结果,以达到保护系统的目的;3、在I2C/SPI总线上的数据,每次都是通过随机数加密的缺点是端口进行数据分析就容易被破解。

4、DM2016

将用户MCU加密计算的结果送给安全芯片,安全芯片再解密的结果送回MCU进行比较。

5、LKT安全芯片

将CPU或者是软件中的一部分程序移植到安全芯片中,没有此安全芯片cpu的程序不完整,LKT安全芯片提供了DES、3DES加解密功能。

另外,集美大学计算机工程学院教授刘年生用了3年时间研制出名为“适用于RFID(射频识别)读写器的安全芯片设计”—它把传输的数据加密后,最长需要2048位密码才能解密。

评论