针对DES密码芯片的CPA攻击仿真设计方案

(4)对所有8 bit密钥组合进行实验

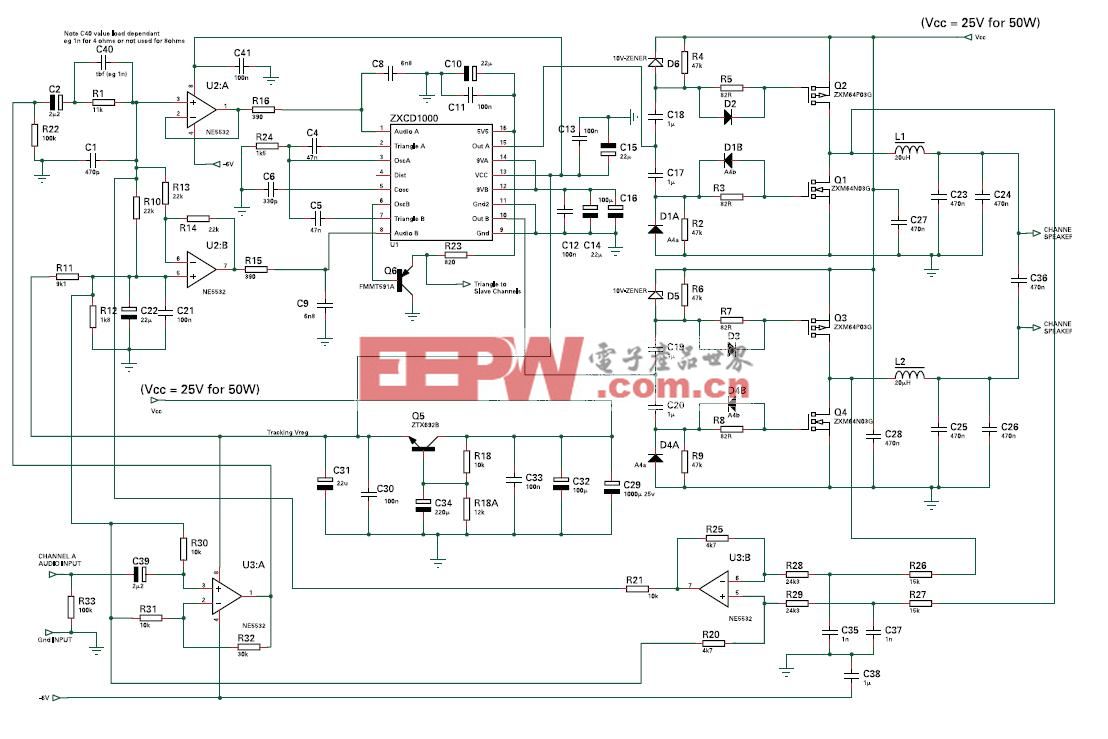

对这个实验进行拓展,对密钥的最高L=8比特所有可能性进行猜测,也就是对这8 bit进行强力攻击,这样就能产生1个1 000×2L的矩阵M4。8 bit密钥组合中必有一个是正确的密钥,而且只有这个密钥计算出的第1轮功耗变化与第1轮是统计相关的(相关系数比较大),由此可以通过这种方法推测出密钥。图5为M1的第1列和M4的所有列之间的相关系数。从图中可以看出,所猜测的密钥只有1Ahex=30dec时具有较高的相关性,所以正确的密钥是(30)dec。

式中,i=0,…2L-1。

通过功耗仿真的方法可以对DES密码芯片进行成功的攻击,根据攻击的难度大小,也就是所得到的相关系数的大小,可以判断一个密码芯片抗功耗分析攻击能力的大小,这样就能够在设计阶段评估密码芯片的抗功耗分析攻击的能力大小,为密码芯片设计者提供参考,以便及时添加相应的抗功耗分析的防御措施。

抗功耗分析性能的评估标准在很多文献中只是简单提到过,且没有统一的标准。本文中采用了KrisTri所用的评估标准MTD(Measurements To Disclosure),也就是对于某个密码芯片来说,能够破解1 bit密钥所需要的随机明文数目。本文模拟攻击过程也可以用这种标准来衡量密码芯片的抗功耗分析性能。

为研究密码芯片的抗功耗分析性能,搭建了功耗分析仿真平台,并结合DES分组加密算法进行了相关性功耗分析攻击实验。实验结果表明,搭建的仿真平台是有效的,且说明未经过防御的DES算法容易受到相关性功耗分析的威胁。

评论