FBI可对苹果“来硬的”:强酸+激光破解iPhone加密

最近,国内外各大科技媒体基本上被这几件事情刷了屏:“MWC 2016”、“Apple Pay入华”和“苹果与FBI对峙”,当然,相比前两件事,最后一件事情恐怕才是最引人注目的,因为这个事件的背后涉及了人权、法律、科技等诸多方面的内容。

本文引用地址://m.amcfsurvey.com/article/201602/287376.htm事件背景:

2015年12月2日中午,美国加利福尼亚州圣贝纳迪诺县发生了一起血腥的大规模枪击案件,造成了14人死亡、17人受伤的惨烈结果。这3是全美年来死伤最为严重的枪击事件,美国总统奥巴马称此次事件极其罕见,并呼吁在美国进行更多的枪支管控改革以避免大规模的枪击事件。

乍看之下,事件和苹果并没有直接的联系,那么这起震惊全美的枪击案到底是怎么演变成如今苹果与FBI同台对峙的呢?答案就在一台iPhone5c上。

这台iPhone5c隶属嫌犯赛义德·里兹万·法鲁克(已在交战中被警方击毙),警方在获取这部手机后,希望能从手机中获得法鲁克的个人等信息以助破案,但却苦于iPhone的加密技术无法将其破解。

当地时间2016年2月16日,美国加利福尼亚州法院判令苹果公司为这台iPhone 5c编写一段代码,解锁法鲁克的手机。

万万没想到的是,在法院判决下达的第二天,苹果公司CEO蒂姆·库克公开拒绝了这一要求,在致苹果用户的一封信中,库克表示“美国政府向苹果提出了一个 史无前例 的要求,而这将威胁到苹果用户的安全。”

库克在这封公开信中阐述了信息、数据加密的必要性,对于在加州圣贝纳迪诺县枪击案中无辜受害的群众表示哀悼,并承诺会尽力帮助FBI侦破案件,但信息加密是最后的底线。

那么FBI到底要求苹果做些什么呢?简而言之,FBI希望苹果开发一个新版本的iOS操作系统,可以绕开几个重要的安全功能并将它安装在他们想要调查的任意一台iPhone上,简而言之,就是创建一个后门。因此除此之外,政府调查人员找不到其它办法对该设备中的潜在证据进行提取。

安全百科:

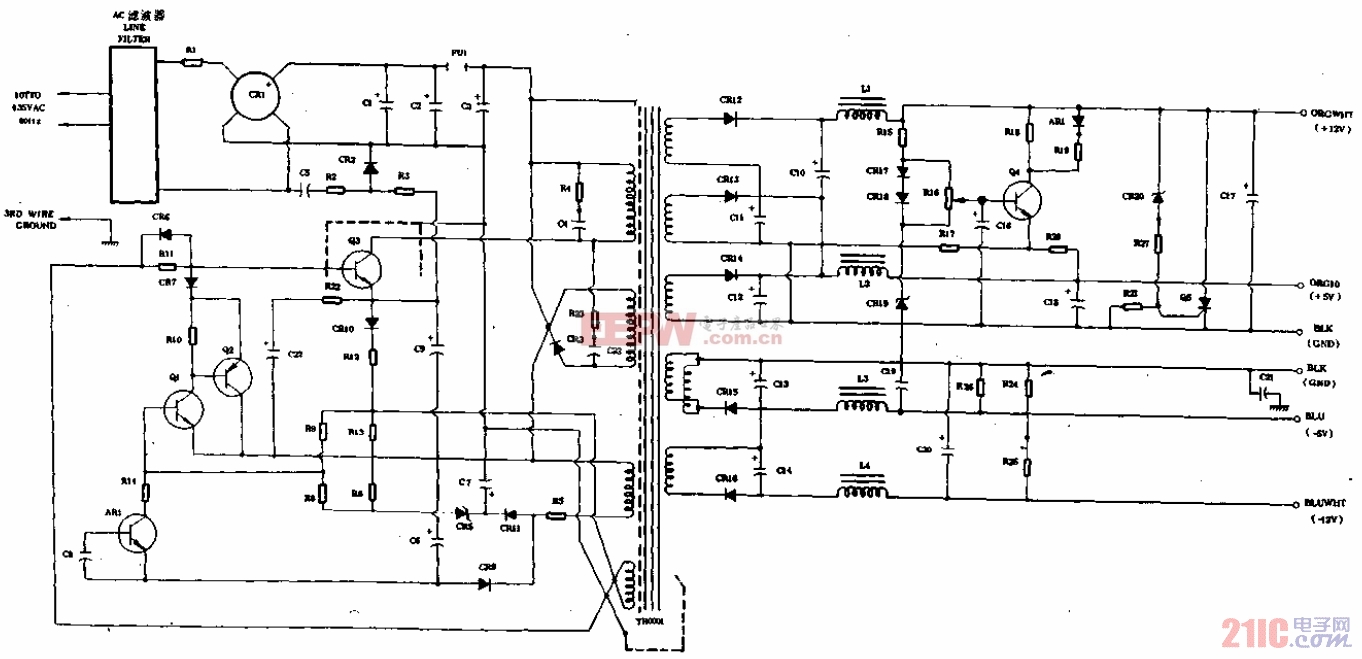

苹果为每台iPhone上都装载了一枚加密芯片,这种芯片采取了名为AES的复杂算法,使得每台iPhone都拥有一个独一无二的“密钥”。该密钥的长度为256比特,意味着这是256个由“1”和“0”组成的密码,如果FBI采用暴力破解的方式,那么在现在的技术下这串密钥可能几十年都无法破解。

当然,我们都知道每台iPhone上都有用户默认设置的4位或6位锁屏密码,凭借FBI的暴力破解工具,破解这种密码显然轻而易举,但是关键在于在你连续输错密码10次之后,iPhone上的数据会被永久抹除(需用户自行开启),因此,FBI才不得不求助苹果的帮忙。

从技术角度讲,人们其实可能通过多种物理方式将数据从查获的iPhone中提取出来,不过这需要高昂的投入与丰富的专业经验,而且会带来可观的失败机率——这一切都意味着,此类作法几乎不具备可行性。

在上周日发布的一篇文章当中,美国广播公司新闻台提到了两项最具知名度的数据提取技术。其一被称为“脱帽(decapping)”,即移出手机中的内存芯片并通过分解触及内部结构,从而保证研究人员能够读取保存在其电路中的数据。

在安全企业IOActive公司研究员Andrew Zonenberg的帮助下,美国广播公司新闻台描述了整个实现过程:

简单来讲,Zonenberg表示其思路在于从iPhone中将芯片取出,利用强酸蚀去芯片封装,而后通过聚焦离子束以物理方式小心钻入芯片内部。假设黑客人士已经投入数个月时间以及数万美元用于研究并开发目标数据在芯片之上所处具体位置的情报——在iPhone当中其采用惟一ID(简称UID)作为标记——那么其完全有能够以微米为单位进行位置调整,最终找到用于承载该部分数据的芯片对应部分。

评论