肯睿中国Cloudera:网络安全威胁激增,数据使用需更加谨慎

网络犯罪分子是指那些故意从事网络恶意活动的个人或团体。通过黑客攻击、网络钓鱼等手段意图破坏我们的系统、网络或数据。他们的动机多样,包括经济利益、政治意识形态、怨恨、复仇等等。

本文引用地址://m.amcfsurvey.com/article/202404/457694.htm近年来,网络安全威胁呈现爆炸式增长。IBM的威胁情报报告将网络钓鱼、利用公开应用和利用远程服务列为三种最常见的攻击或威胁手段。在这些安全威胁所带来的后果中,五个最严重的分别是敲诈勒索、数据盗窃、凭证窃取、数据泄露和品牌声誉受损,超过40%的影响与数据直接相关。

但正如该报告中所述,网络犯罪的数量和恶意破坏者的规模是根据不完善的数据估算的。由于网络犯罪分子的类别差异、数据集零散且类型繁多以及信息不透明等因素,实际的网络犯罪数量和规模一定远超报告所显示的数量。

在主要的垂直行业中,制造业、金融服务和保险业以及专业和消费者服务行业受到的攻击最多。消费行业中的敏感个人身份信息(PII)数据在想要通过数据牟利的威胁者眼中就是一块“肥肉”。而制造业的流程和供应链一旦中断,就会导致重大经济损失,使得勒索的威胁程度急剧上升。

根据世界经济论坛的预测,到2025 年,网络犯罪造成的损失将达到10.5万亿美元,包括对商业部门的威胁行为和对关键公共基础设施发起的协同攻击所造成的影响。因此,网络安全,特别是数据保护受到企业高管和政府领导人的高度重视。

网络犯罪的类型和示例

我们可以将网络犯罪分子的行为和动机分为三个方面:访问途径、目标行动和影响。

访问途径指网络犯罪分子获得系统或资源访问权限的途径。最常见的途径是通过电子邮箱发送鱼叉式网络钓鱼邮件,此类邮件通常附有一个恶意软件附件或嵌入外部恶意软件的链接。人类因此成为整条安全链中最薄弱的环节,也是网络犯罪分子访问系统和网络的首选途径。

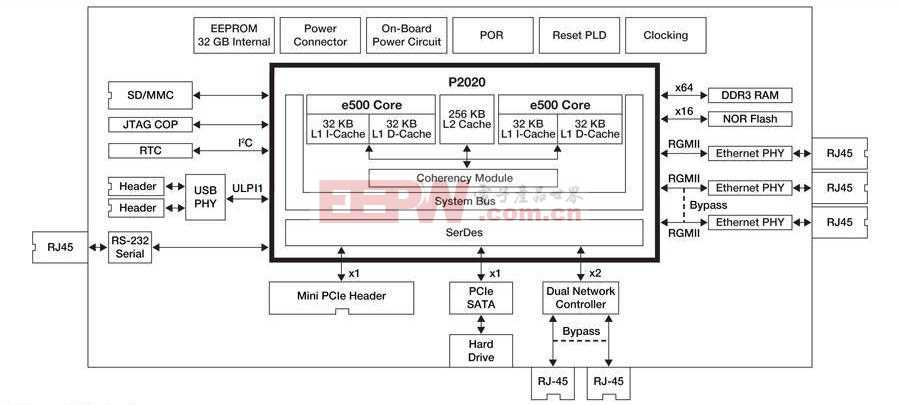

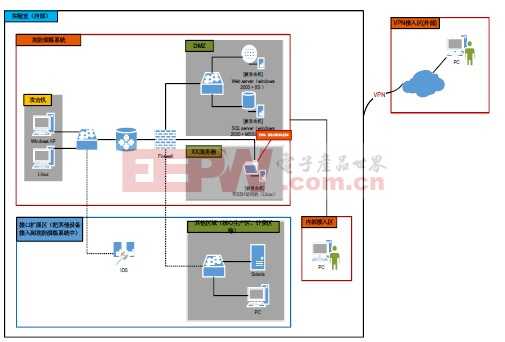

第二大常见的访问途径是利用公开应用。网络应用让我们能够越来越方便地访问那些必要但高度敏感的信息,如手机银行、医疗记录、企业信息等。企业和政策制定者仍需要在访问数据和服务的便捷性、服务的敏感性,以及访问途径的规模和数量之间取得平衡。软件漏洞或配置错误都可能导致对公众开放的应用被入侵。被入侵的应用通常包括网络和应用服务器,或是无意中暴露在互联网上的数据库和网络服务。

一旦网络围着犯罪分子通过初始访问途径获得访问权限后,就会利用这一优势获得更多的资源访问权限或采取行动。最常见的行动包括安装恶意软件(后门和勒索软件)、访问服务器和远程工具以及入侵商业电子邮件。勒索软件攻击的目标并不局限于个人或企业数据,还可能包括破坏企业的网络服务,比如身份验证、授权、虚拟计算、存储和网络等。2019年,勒索软件的平均部署时间为两个月,到2021年仅为四天,缩短了94%。网络犯罪不仅在数量上明显增长,其利用漏洞和获取大量敏感数据的速度也变得更快。

基因检测公司23andMe是2023年重大数据泄露事件的受害者之一,其690万用户的血统信息遭遇泄露。这家提供客户DNA信息的基因检测公司表示,数据泄露是由于客户重复使用密码造成的。这使得黑客通过使用其他公司数据泄露事件中公开的密码,对受害者的账户进行暴力破解。虽然有人会说,可以通过应用的身份验证服务和暂时中止账户,检测出密码暴力破解行为以阻止网络犯罪分子,但这可能会在无意中导致账户受到攻击的用户无法使用服务。虽然重复使用密码是用户造成的问题,但可公开访问的应用,尤其是那些可能暴露敏感数据的应用还是应该强制使用双重身份验证来防范此类暴力破解攻击。

另一个受害者是英国皇家邮政服务。2023年1月发生的一起勒索软件攻击导致向英国境外发送信件或包裹的工作中断数月,还致使敏感数据被盗,包括技术信息、人事和员工纪律处分记录、工资和加班费明细,甚至一名员工的新冠疫苗接种记录。

对澳大利亚来说,不仅2022年是个多事之秋,Optus以及Medibank Private和AHM都遭遇了重大的数据泄露事件。2023年也并非风平浪静,Latitude financial的数据泄露事件备受关注。此次数据泄露事件涉及约1400万条记录,包括Latitude客户的驾照和护照号码。

2023年,中国的数据泄露事件也频频发生。2月,中国厦门某科技公司信息系统被黑客攻击,超百万条用户信息泄露。通过售卖这些个人信息,黑客团伙非法非法获利约40万元。同年8月,南昌某高校发生大量数据泄露案件,当地警方对校方处以85万元罚款。

数据泄露事件中绝大多数被盗的信息都是个人身份信息,这些信息包含了姓名、地址、社保账号、驾照、护照、医疗数据、信用卡和密码等。被盗的信息会被网络犯罪分子挂到暗网或其他论坛上出售,以对目标实施进一步的行动。

所以这就是为什么管理机构、监管部门和政策制定者要对个人身份信息的存储和处理进行高度监管,并出台欧盟《通用数据保护条例》(GDPR)、美国《加州消费者隐私法案》(CCPA)和《健康保险可携性和责任法案》(HIPAA)等法律。

虽然部分数据泄露事件可能是因为企业未能遵守法规和政策规定而造成的,但更多数据泄露事件是由于网络犯罪分子悄无声息地获得了用户账户或服务访问权限。后者只有通过异常行为或者当网络犯罪分子向个人或企业发出钱财勒索要求时才能发现。

随着访问途径的增加以及企业的日益分散和复杂化,检测异常行为变得越来越困难。行为模型越来越依赖于机器学习(ML)模型,以用于从大量数据中检测出复杂模式。例如,安全信息事件管理 (SIEM)系统越来越多地使用从复杂的互联系统和设备网络中收集的实时数据和特征工程。这就要求对实时数据进行采集、过滤和引导,以实现异常检测。这通常包含时序特征工程、规范化数据、利用网络或地理位置数据来丰富数据,以及识别和跟踪首次发生的相关事件等措施。针对复杂网络和系统的协同攻击可能会持续很长时间,而且网络犯罪分子会设法获得宝贵的信息来加强未来攻击的“火力”。

总结

数据和数据相关服务的访问途径数量及价值正在增加,随之增加的还有网络攻击的数量。如果不能抵御这些攻击,就可能会导致后续代价高昂的补救工作、关键流程中断、不可挽回的品牌形象受损以及行业监管机构的罚款。

企业必须在及时提供数据服务访问权限的需求与防御网络犯罪分子之间取得平衡。另外,检测合法用户的异常行为也至关重要,因为这些异常行为可能表明该账户已被入侵。限制数据和系统的访问权限、记录访问或试图访问系统的情况将发挥越来越重要的作用。利用不断发展的ML模型近乎实时地做到这一点,将成为企业在未来保护自身安全的一项基本能力。

评论